Dans quelques jours Donald Trump prendra officiellement ses fonctions comme président des États-Unis. Il sera le 47è président. Un président de plus donc mais un président qui revient après avoir été battu en 2019 par Joe Biden. Un président qui cette fois-ci apporte dans ses valises, outre sa rancœur et son envie affichée de revanche, de vengeance, des compagnons de route particulier. Quel lien l’idée de simuler la guerre informationnelle ?

En tête de gondole Elon Musk, le milliardaire qui ne cache plus ses ambitions d’influer sur le monde, sur nos démocratie, en soutenant certains candidats d’extrême-droite au Royaume-Uni, en Allemagne ou encore en France. Un homme qui dispose d’une puissance informationnelle énorme à travers son réseau social X.

Outre le soutien de Elon Musk, Donald Trump peut désormais compter sur les géants du numérique qui se couchent les uns après les autres, tels de beaux paillassons semblent croire qu’au lieu d’être la source du problème, ils en seraient la solution.

L’objectif ? La liberté de parole, débridée. La fin du « fact checking« . La mise en place d’un écosystème qui devrait s’autoréguler pour permettre à chacun d’aller chercher sa vérité. Non point la vérité, les faits ; mais la vérité qui nous arrange. Le but final ? Désintégrer profondément le fonctionnement actuel de nos démocraties pour imposer autre chose, un autre modèle et, au passage, accumuler quelques milliards de plus.

Dans ce mouvement de fond qui va s’accélérer dans les mois et années qui viennent, sauf bouleversement majeur à ce jour non perceptible, ce qui va se jouer pour les enseignants mais, de façon plus globale, pour tous les citoyens, pour nos élèves qui sont appelés à devenir à leur tour des membres actifs de nos démocraties, sera notre capacité à garder notre liberté de construire une opinion éclairée. Notre liberté de résister face à la guerre informationnelle qui fait d’ores et déjà rage.

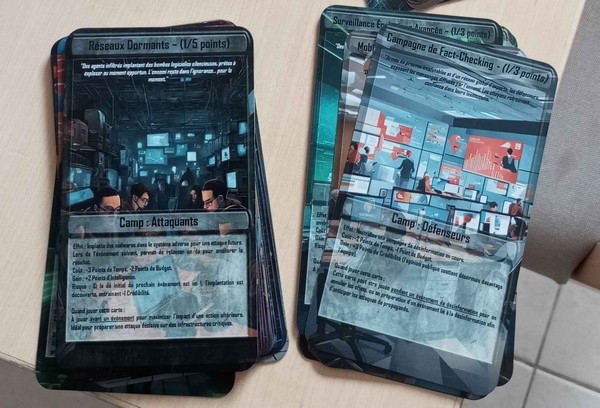

Dans cette perspective je propose de réfléchir à la mise en place d’un outil pédagogique sous forme d’un projet à la croisée du wargame, de la simulation ou encore du jeu de rôle. L’objectif peut se résumer en trois axes :

- Sensibiliser à l’importance de la guerre informationnelle dans le contexte du cyberespace.

- Explorer les enjeux géopolitiques et sécuritaires liés à la manipulation de l’information et à la cybersécurité.

- Préparer les personnes intéressées à comprendre comment ces mécanismes peuvent affecter leur quotidien, leurs choix et les décisions politiques mondiales.

Le contexte de création d’un wargame/jeu de rôle (serious game) sur le cyberespace et la guerre informationnelle

Pour expliquer ma démarche je vous propose de commencer dans ce premier article par poser quelques bases de réflexion. Avant de lancer des dés avec angoisse ou de préparer une carte d’action pour contrecarrer l’adversaire, encore faut-il savoir ce qui m’a guidé dans la mise en place de ce projet.

Simuler la guerre informationnelle : quel est le contexte de création ?

Nous sommes au cœur d’une ère numérique : aujourd’hui, les technologies de l’information et de la communication influencent presque tous les aspects de la vie moderne, des relations personnelles aux décisions politiques mondiales. L’Internet, les réseaux sociaux et les plateformes numériques sont devenus des terrains de combat stratégiques.

Un monde interconnecté incarné par le cyberespace : ce dernier est un univers sans frontières physiques où des acteurs étatiques et non-étatiques peuvent interagir, influencer, manipuler et attaquer. Cette interconnexion offre des opportunités mais aussi des vulnérabilités énormes.

L’évolution des conflits : la guerre demeure le caméléon de Clausewitz. Longtemps centrée sur les conflits armés physiques, elle a évolué vers de nouveaux types de confrontations, où l’information, la désinformation, les cyberattaques et la manipulation jouent un rôle de plus en plus central.

L’importance de la cybersécurité : prenant en compte ces faits, la protection des infrastructures critiques, des données sensibles et des systèmes numériques est désormais un enjeu stratégique majeur pour les États, les entreprises, l’ensemble des citoyens. Les cyberattaques ne sont pas seulement des menaces informatiques, elles peuvent avoir des conséquences profondes sur la politique internationale et la stabilité des nations.

Illustration du contexte

L’attaque de WannaCry en 2017, qui a paralysé des infrastructures essentielles, comme des hôpitaux au Royaume-Uni, a montré qu’une simple cyberattaque peut avoir des effets dévastateurs sur la vie quotidienne.

L’ingérence dans les élections américaines de 2016, avec l’utilisation de fake news et d’attaques informatiques, a mis en lumière le rôle stratégique que peuvent jouer la manipulation de l’information et les cyberattaques dans les processus démocratiques. Cette ingérence a aussi touché la France, dernièrement la Roumanie. Aucune élection à la base de nos démocratie n’est à l’abri.

Trois axes se dégagent donc :

Influencer l’opinion publique : les acteurs malveillants utilisent des stratégies sophistiquées pour manipuler les informations, influencer les perceptions et polariser les débats. Cela se fait souvent via les réseaux sociaux, où l’on peut déployer des campagnes de désinformation à grande échelle.

Déstabilisation des institutions : des campagnes bien orchestrées peuvent s’attaquer à la légitimité des institutions politiques, déstabiliser des gouvernements et influencer les décisions à l’échelle mondiale.

La protection des données sensibles : les attaques informatiques peuvent viser à voler des informations critiques, que ce soit dans le cadre de l’espionnage industriel, de la guerre économique ou des attaques contre des infrastructures sensibles telles que les réseaux électriques ou les bases militaires.

Finalement on pourrait résumer ces enjeux sous la forme de trois questions qui ont servi de matrice à mes travaux pour créer ce support pédagogique :

Pourquoi la guerre de l’information est-elle devenue aussi essentielle ?

Quels sont les enjeux pour la stabilité mondiale dans un environnement numérique ?

Comment les cyberattaques modifient-elles les rapports de force géopolitiques ?

La dimension pédagogique est double : les élèves, en apprenant à identifier ces phénomènes, peuvent apprendre à adopter une posture critique face aux informations qui circulent, mieux comprendre la dynamique des cyberattaques et se préparer à mieux gérer leur propre sécurité en ligne. Nous sommes clairement dans de l’EMI. La simulation de cyberattaques et de réponses stratégiques doit aussi pouvoir donner aux particpants une compréhension pratique des enjeux de cybersécurité. L’acquisition de compétences peut être réelle. On ne sait jamais, sur un malentendu …

Qu’est-ce que la guerre informationnelle ?

Je conseille vivement de prendre connaissance de la superbe conférence proposée en octobre dernier, dans le cadre des RSMED 2024, à Toulon, intitulée « Lutte d’influence et manipulation de l’information« , et dont le compte rendu a été proposé ici :

Outre cette table ronde, il existe de très nombreux travaux de grande qualité sur la question. J’ai eu l’occasion d’en présenter certains lors d’un article précédent, je renvoie donc à ce dernier :

De ces lectures, voici quelques pistes que j’ai pu exploiter pour réfléchir à mon projet.

Définir de la guerre informationnelle pour pouvoir la simuler

- La guerre informationnelle peut être définie comme l’ensemble des stratégies et techniques visant à manipuler, contrôler et diffuser des informations afin d’influencer l’opinion publique, affaiblir les adversaires et déstabiliser des institutions. Elle ne repose pas uniquement sur l’utilisation de l’information, mais également sur l’exploitation des technologies numériques pour propager des messages et perturber des systèmes.

- Contexte numérique : Elle prend tout son sens dans le cyberespace, où les informations sont rapidement partagées et peuvent être utilisées pour manipuler l’opinion publique, interférer dans des processus électoraux, ou déstabiliser un gouvernement. La propagation de désinformation, l’attaque de bases de données ou le piratage de systèmes critiques sont des éléments centraux de cette guerre moderne.

Les objectifs principaux de la guerre informationnelle

- Influencer l’opinion publique :

L’objectif est de façonner les perceptions des populations, des médias et des décideurs. En diffusant de fausses informations ou en manipulant des vérités, les acteurs peuvent provoquer des divisions, des protestations ou modifier les résultats de processus démocratiques.

Exemple : Lors de campagnes électorales.

- Déstabiliser des gouvernements et des institutions :

La guerre informationnelle cherche aussi à affaiblir la légitimité des gouvernements en diffusant des informations compromettantes ou en exploitant les failles du système. Les manifestations, les conflits internes ou l’effritement de la confiance publique sont souvent les résultats de telles stratégies.

Exemple : depuis le déclenchement de la crise en Ukraine (2014), des campagnes de désinformation ont été utilisées pour affaiblir le gouvernement pro-européen et semer le chaos politique.

- Affaiblir des adversaires :

En s’attaquant à la réputation d’un adversaire, à ses faiblesses politiques ou économiques, l’objectif est de minimiser son pouvoir et de le rendre vulnérable à d’autres formes d’attaques (économiques, diplomatiques, ou militaires).

Exemple : des attaques médiatiques visant des entreprises ou des figures politiques peuvent réduire leur influence et leur capacité à mener des politiques publiques efficaces.

- Exercer un contrôle stratégique sur l’information :

La guerre informationnelle permet de diriger le flux d’informations, de prendre le contrôle des narratifs publics, et de diriger les conversations sur des sujets spécifiques pour gagner en influence.

Exemple : la Chine, par exemple, utilise le contrôle strict de l’information en ligne pour maintenir un narrative favorable à son gouvernement et éviter toute forme de dissidence. Ceci concerne aussi la Russie, avec un raidissement mesurable depuis l’invasion de l’Ukraine en février 2022.

Les méthodes de la guerre informationnelle

Désinformation : diffusion délibérée de fausses informations pour induire en erreur et tromper les publics.

Propagande : utilisation d’informations partiellement vraies ou biaisées pour promouvoir une cause, un groupe ou un gouvernement.

Manipulation des réseaux sociaux : utilisation de bots, trolls, ou influenceurs pour amplifier des messages ou orchestrer des campagnes de désinformation massives, sur des réseaux comme X ou Facebook, et ceci avec d’autant plus de facilité que les dirigeants de ces réseaux accompagnent largement la non régulation des propos diffusés.

Espionnage numérique : collecte d’informations secrètes et confidentielles pour prendre l’avantage sur un adversaire ou perturber ses activités.

Guerre informationnelle et cyberespace : un lien stratégique

Le cyberespace comme terrain de confrontation

Un espace virtuel sans frontières : le cyberespace, par sa nature pour partie dématérialisée et mondiale, offre un champ de bataille ouvert où des acteurs étatiques et non-étatiques peuvent mener des opérations sans se soucier des limitations géographiques ou des lois locales. Il permet des attaques anonymes, instantanées et potentiellement globales.

Un lieu de propagation des informations : à l’ère numérique, l’information circule plus rapidement et à une échelle jamais vue auparavant. Les plateformes en ligne (réseaux sociaux, forums, blogs) permettent à tout individu ou organisation de diffuser des messages à une audience mondiale en quelques secondes. Cela en fait un outil stratégique pour les acteurs de la guerre informationnelle.

Les outils numériques dans la guerre informationnelle

Profitant de cet espace, divers outils sont exploités pour mener cette guerre :

- Les attaques informatiques (cyberattaques) :

Pirater des systèmes pour accéder à des informations sensibles (par exemple, vol de données, espionnage industriel, etc.), qui peuvent être utilisées dans des campagnes de désinformation ou de manipulation.

Exemple : l’attaque de SolarWinds (2020), où des pirates ont infiltré des systèmes de gouvernements et d’entreprises pour collecter des informations et potentiellement altérer des décisions politiques[footenote]Comprendre la Cyberattaque SolarWinds : Un Tournant dans le Domaine de la Cybersécurité[/footnote].

- Les bots et les fake news :

Les bots (robots automatisés) et les trolls sont utilisés pour manipuler les discussions en ligne, amplifier des messages, et créer des fake news à grande échelle.

Exemple : des campagnes automatisées sur Twitter peuvent répandre des informations biaisées pour orienter les élections ou créer de la confusion en période de crise.

- Le contrôle des réseaux sociaux :

La guerre informationnelle exploite les plateformes sociales comme des instruments pour diriger le débat public. Les algorithmes de recommandation amplifient certains messages, souvent en fonction de leur caractère sensationnaliste, polarisant ainsi les opinions.

Exemple : Facebook a supprimé des milliers de comptes liés à des campagnes de désinformation étrangères, notamment de la Russie et de la Chine, cherchant à influencer des électionsVoir par exemple ce cas : Désinformation en Afrique : Facebook supprime de faux comptes gérés depuis la France et la Russie.

- La désinformation et la manipulation de l’opinion publique :

En utilisant les cyber-infrastructures pour diffuser des messages délibérément faussement interprétés, les acteurs peuvent influencer l’opinion publique, semer la discorde et détourner des processus démocratiques.

Exemple : les faux reportages et les manipulations en tous genre sur les vaccins et le confinement durant la pandémie de COVID-19 ont été amplifiés par des campagnes de désinformation, perturbant les politiques de santé publique dans de nombreux paysVoir par exemple le cas éclairant de Covid-19 : pourquoi le documentaire « Hold-Up » est-il accusé de complotisme ?.

Impact des cyberattaques sur la guerre informationnelle

Perturbation des infrastructures critiques : les cyberattaques peuvent cibler des infrastructures vitales, telles que des systèmes énergétiques, des services publics ou des institutions gouvernementales, créant une atmosphère d’incertitude et de panique.

Modification ou vol d’informations sensibles : les attaques peuvent altérer des bases de données ou manipuler des informations publiques pour changer les perceptions du public ou des acteurs politiques. Une fuite de documents sensibles ou un piratage d’un site gouvernemental peuvent avoir des conséquences profondes sur la réputation d’un gouvernement.

Exemple : Le hacking des emails de John Podesta lors des élections présidentielles américaines de 2016, qui a permis de divulguer des communications sensibles et a semé la discorde dans le camp démocrateVoir cet article : https://www.lesechos.fr/2017/02/les-regrets-de-la-plus-celebre-victime-de-cyber-espionnage-2031811.

Affaiblissement de la confiance publique : lorsque des informations essentielles sont compromises ou que des fake news circulent largement, la confiance des citoyens dans les autorités, les médias ou les institutions est sérieusement ébranlée.

Exemples de stratégies de guerre informationnelle en lien avec le cyberespace

Il est donc possible de construire une stratégie de guerre informationnelle élaborée :

Utilisation du cyberespace pour mener des attaques contre les processus démocratiques, par la manipulation de l’opinion publique via les réseaux sociaux, la diffusion de fake news, et les attaques informatiques visant à altérer les résultats électoraux ou à affaiblir la légitimité des dirigeants élus.

Par des attaques de grande envergure, il est possible de déstabiliser un pays sur plusieurs fronts (économique, politique, social). Enfin le cyberespace permet un espionnage sophistiqué pour voler des informations stratégiques sur des technologies, des négociations diplomatiques ou des données sensibles. Ces informations peuvent ensuite être utilisées pour manipuler ou influencer des actions politiques à l’échelle mondiale.

Les différentes formes de cyberattaques utilisées dans la guerre informationnelle (et donc comprendre ce qu’il faudra simuler)

1. Phishing : La manipulation des cibles humaines

Définition : le phishing est une technique de cyberattaque où un attaquant se fait passer pour une source fiable (banque, entreprise, gouvernement) pour inciter la victime à divulguer des informations sensibles telles que des mots de passe, des numéros de carte bancaire ou des informations personnelles.

But : le phishing exploite la psychologie humaine pour tromper les victimes et obtenir des informations confidentielles, souvent dans le but de pénétrer un réseau informatique.

Lien avec la guerre informationnelle : le phishing est utilisé pour recueillir des informations sensibles, ou pour insérer des logiciels malveillants qui faciliteront la diffusion de fake news ou de propagande.

2. Ransomware : L’extorsion à travers le cyberespace

Définition : un ransomware (ou rançongiciel) est un type de maliciel qui chiffre les fichiers d’un système informatique, empêchant l’accès à ces données jusqu’à ce qu’une rançon soit payée.

But : le ransomware est principalement utilisé pour extorquer de l’argent, mais il peut aussi être employé comme une arme pour perturber des infrastructures critiques, des entreprises ou des gouvernements.

Exemple :

WannaCry (2017) : ce ransomware a affecté des centaines de milliers de machines dans le monde entier, en particulier des hôpitaux et des entreprises, perturbant des services cruciaux et provoquant des pertes financières importantes.

Ransomware à visée géopolitique : des ransomwares ont été utilisés pour cibler des infrastructures critiques dans des pays ennemis, afin de créer du chaos ou d’intimider des institutions.

Lien avec la guerre informationnelle : en perturbant des systèmes vitaux comme les infrastructures de santé, de transport ou de finance, un ransomware peut déstabiliser une nation et être utilisé pour affecter la confiance publique, alimentant ainsi les objectifs de guerre informationnelle.

3. Attaque de type « watering hole » : Piéger les victimes par leur environnement

Définition : dans une attaque de type watering hole, l’attaquant cible un site web spécifique visité fréquemment par ses victimes. Le but est d’y insérer un malware, de sorte que lorsqu’une victime accède à ce site, elle est infectée sans le savoir.

But : infecter un groupe ciblé en exploitant ses habitudes de navigation, permettant ainsi un accès furtif à des informations sensibles ou l’installation de logiciels malveillants.

Exemple :

Attaque de watering hole contre les dissidents : des hackers soutenus par un gouvernement peuvent cibler des sites web fréquemment utilisés par des journalistes ou des militants politiques pour installer des logiciels espions sur leurs appareils et ainsi recueillir des informations sensibles.

Lien avec la guerre informationnelle : cette méthode permet de dissimuler une attaque tout en ayant des objectifs spécifiques de cyberespionnage ou de manipulation des informations en recueillant des données sensibles, comme des communications privées ou des stratégies politiques.

4. Espionnage numérique : Vol d’informations pour manipuler les enjeux géopolitiques

Définition : l’espionnage numérique consiste à pénétrer des systèmes informatiques pour accéder, voler ou modifier des informations sensibles, telles que des secrets commerciaux, des données diplomatiques ou des plans militaires.

But : voler des informations confidentielles afin de les utiliser contre des ennemis géopolitiques, de perturber les négociations diplomatiques ou de manipuler les décisions économiques ou politiques.

Exemple :

Espionnage industriel : Des cyberattaques ont ciblé des entreprises technologiques afin de voler des secrets industriels, ce qui a permis à des pays ou entreprises rivaux de prendre une avantage stratégique dans la course à la domination technologique.

Cyberespionnage gouvernemental : En 2020, des groupes de hackers chinois ont été accusés d’espionner des entités gouvernementales et des entreprises dans le but de voler des informations liées à des recherches sur les vaccins contre la COVID-19.

Lien avec la guerre informationnelle : L’espionnage numérique permet aux acteurs d’acquérir des informations cruciales pour des campagnes de désinformation, de manipulation de l’opinion publique, ou de perturbation des politiques étrangères.

5. DDoS (Distributed Denial of Service) : Saturer les systèmes pour les rendre inaccessibles

Définition : une attaque par DDoS vise à rendre un site web ou un service en ligne inaccessible en saturant ses serveurs de demandes répétées, au point de le faire planter ou de le rendre inutilisable.

But : en saturant les ressources d’un site, l’attaquant cherche à perturber des services ou à détourner l’attention des autorités, souvent dans le cadre de campagnes de pression politique ou économique.

Exemple :

Attaque DDoS sur les élections : des attaques DDoS ont été utilisées pour bloquer l’accès à des sites web électoraux ou des plateformes de communication pendant des périodes cruciales, augmentant ainsi la confusion ou l’incertitude autour du processus électoralVoir « 2024, l’année des élections et des attaques DDoS à motivation politique ».

Lien avec la guerre informationnelle : ces attaques peuvent être utilisées pour perturber des institutions politiques, comme des sites de vote ou des systèmes gouvernementaux, afin de créer une atmosphère de déstabilisation, ce qui renforce les objectifs de guerre informationnelle.

Enjeux géopolitiques et économiques des cyberattaques

1. Impact sur les relations internationales

Affrontements géopolitiques numériques : les cyberattaques sont désormais un outil stratégique dans les conflits géopolitiques, permettant à des pays de s’affronter sans recourir à la guerre physique. Comme cité par ailleurs, elles peuvent être utilisées pour perturber les élections, influencer l’opinion publique, saboter les infrastructures critiques.

Le cyberespace devient dès lors un terrain de compétition entre grandes puissances, où des attaques peuvent être utilisées pour influencer des décisions géopolitiques ou affaiblir des adversaires sans confrontation directe.

2. Perturbation des économies mondiales

Effets immédiats sur l’économie : les cyberattaques peuvent causer des perturbations majeures dans l’économie d’un pays ou d’une régionVoir l’étude du site Statista « Le coût de la cybercriminalité dans le monde »:

Ransomware : Les entreprises, les hôpitaux ou les administrations peuvent être paralysés, ce qui entraîne des pertes financières immédiates dues à l’arrêt des opérations et à la nécessité de payer des rançons pour restaurer l’accès aux données.

Vol de propriété intellectuelle : Les cyberattaques visant les entreprises de haute technologie ou les gouvernements peuvent voler des secrets industriels, affectant la compétitivité de l’industrie nationale et provoquant des perturbations économiques à long terme.

Perturbation des chaînes d’approvisionnement mondiales : Les cyberattaques ciblent souvent des systèmes de gestion de chaînes d’approvisionnement, affectant les échanges commerciaux mondiaux. Cela peut entraîner des retards dans les livraisons, une hausse des coûts et des pénuries de produits essentiels.

3. Impact sur les infrastructures critiques

Perturbation des services publics : les cyberattaques peuvent viser les infrastructures essentielles à la vie quotidienne, telles que :

Les réseaux électriques : Une attaque contre un réseau électrique peut causer une panne massive, affectant des millions de personnes.

Les systèmes de transport : Les attaques contre les systèmes de transport peuvent provoquer des retards dans les déplacements, affecter les chaînes d’approvisionnement et perturber l’économie.

Ciblage des systèmes de santé : Les hôpitaux et autres systèmes de santé sont des cibles particulièrement sensibles en période de crise, comme l’a montré l’attaque WannaCry qui a paralysé les services de santé britanniques.

Cela a montré comment une attaque pouvait non seulement causer des pertes économiques, mais aussi affecter la santé publique, en perturbant les soins médicaux et en augmentant les coûts liés à la gestion de la crise.

4. Cybersécurité et souveraineté nationale

Protection des systèmes internes : à mesure que les cyberattaques deviennent plus sophistiquées, les États investissent davantage dans la cybersécurité pour protéger leurs infrastructures critiques, leur économie et leurs données sensibles.

Les gouvernements ont commencé à adopter des lois de cybersécurité plus strictes et à établir des alliances internationales pour se défendre contre les attaques.

Les États-Unis, l’Union européenne et la Chine, par exemple, ont mis en place des initiatives de cybersécurité pour renforcer la souveraineté numérique face aux menaces extérieures.

- Exemple : La création du Cyber Command américain : face à l’augmentation des cyberattaques, les États-Unis ont créé le Cyber Command en 2009, une entité dédiée à la défense de leurs infrastructures informatiques et à la réplique des attaques. En France c’est le Comcyber, créé en 2017.

Cela reflète l’importance croissante de la cybersécurité en tant que priorité stratégique pour assurer la souveraineté nationale face aux nouvelles formes de guerre.

5. La diplomatie numérique : une nouvelle ère de coopération et de confrontation

Coopération internationale : les cyberattaques transcendent les frontières nationales, et une réponse efficace nécessite une coopération internationale. Cela a donné lieu à des initiatives comme :

La Convention de Budapest sur la cybercriminalité (2001), qui vise à encourager une coopération transnationale dans la lutte contre la cybercriminalité.

Des discussions au sein de l’ONU sur les normes internationales relatives à la cybersécurité et à l’utilisation du cyberespace dans les conflits géopolitiquesVoir « Cybersécurité: une question globale nécessitant une approche globale ».

Toutes ces questions sont abordées de façon transversale dans les programmes de HGGSP, de EMC, en EMI, en SNT, dans l’option Droites et Enjeux du Monde Contemporain ou encore en NSIVoir l’espace dédié sur Eduscol.

Il existe donc des ressources exploitables avec les élèves permettant, mises bout à bout, d’explorer ces questions essentielles. J’ai cependant décidé d’explorer la piste de la simulation, du wargame, du jeu de rôle, pour apporter ma pierre à ce combat aujourd’hui, plus que jamais nécessaire. Cette volonté s’appuie sur mon expérience dans le domaine, et a été conforté par mes échanges avec divers acteurs tel Pierre Razoux et son atelier de Wargaming au sein de la FMESVoir Wargame et Serious Game.

Pourquoi faire jouer des wargames ou jeux de rôle (voir les deux en même temps) à des élèves ?

Les wargames, jeux de simulation de conflits ou serious game ne sont pas uniquement réservés aux militaires ou aux passionnés de stratégie. En tant qu’outil pédagogique, ils peuvent transformer l’apprentissage des élèves en offrant une expérience immersive, interactive et collective.

Lier stratégie, géopolitique et compétences collaboratives : les wargames/jeux de rôle intègrent des problématiques géopolitiques complexes et donnent aux élèves une vision systémique du monde.

Apprentissage actif et immersif : en prenant part à un scénario de conflit ou de crise, les élèves font bien plus que recevoir des informations : ils les vivent et peuvent les comprendre de l’intérieur.

À mon sens l’’un des atouts majeurs des serious game de type wargame est leur capacité à immerger les élèves dans des situations concrètes et stimulantes. La clé réside dans la confrontation à des dilemmes, la nécessité de prendre des décisions et d’expérimenter les conséquences de leurs choix.

Chaque mouvement, chaque décision est une occasion d’affiner la pensée critique.

Analyser des informations rapidement : les élèves doivent traiter des données en temps réel, évaluer la situation sur le terrain, et en tirer des conclusions rapides.

Prendre des décisions avec des objectifs contradictoires : chaque scénario comporte des choix difficiles, parfois opposés, et l’élève doit jongler avec des intérêts contradictoires.

Anticiper les conséquences de leurs choix : avant chaque action, les élèves doivent envisager les résultats à court, moyen et long terme, ce qui les pousse à réfléchir de manière stratégique.

Les wargames ne sont jamais des activités solitaires. Même devant un écran les joueurs, souvent passionnés, finissent par rejoindre des communautés, pour apprendre, progresser, échanger. Ils nécessitent une coopération intense entre les participants, ce qui favorise des compétences essentielles pour le monde dans lequel nous tâchons de trouver notre voie. Dans le cadre de la classe, les élèves travaillent en équipe pour construire une réponse stratégique à une crise, où l’intelligence collective prime sur l’action individuelle. Au sein de chaque groupe les élèves doivent négocier avec les autres, échanger des informations, et s’accorder sur des décisions stratégiques communes. Ce sont des moments riches qu’il faut savoir valoriser.

Comment créer une simulation efficace pour comprendre les enjeux techniques et géopolitiques de la guerre informationnelle ?

L’objectif du projet est de plonger les participants, élèves mais aussi pourquoi pas étudiants ou simples personnes intéressées par ces questions dans des scénarios géopolitiques réalistes, leur offrant une perspective globale sur les enjeux techniques et internationaux.

Reproduire des situations de crises : en incarnant des acteurs de pays ou des acteurs internationaux, les joueurs doivent faire face à des crises géopolitiques complexes, telles qu’une guerre informationnelle à grande échelle ou une cyberattaque plus réduite.

Expérimenter les décisions stratégiques : les joueurs doivent prendre des décisions politiques, techniques, économiques ou militaires qui influencent le cours de l’histoire dans la simulation.

Comprendre l’impact des ressources et des relations internationales : ces exercices permettent d’appréhender la complexité des rapports entre les différents acteurs du cyberespace.

Apprendre à gérer l’incertitude : dans un wargame ou un jeu de rôle, la situation évolue constamment et les joueurs doivent s’adapter à des événements imprévus, renforçant leur capacité à prendre des décisions sous pression.

Négocier en situations critiques : confrontés à des choix difficiles les joueurs doivent pouvoir expérimenter les mécanismes de la diplomatie et les compromis sont souvent nécessaires pour éviter l’escalade d’un conflit.

Sensibilisation aux conséquences humaines et politiques des conflits : chaque décision a un impact direct sur la partie. Cette dernière embrasse des populations, des ressources et les relations internationales. Les joueurs doivent apprendre à mesurer les effets de leurs actions.

Restent les questions techniques. Il faudra un support efficace. Il faudra des règles simples qui puissent être maîtrisées en peu de temps. Il faut que les parties ne soient pas trop longues. Il faut que le jeu, les scénarios puissent s’adapter au public. Il faut une bonne rejouabilité. Il faudra pouvoir mesurer les acquis car l’ambition est de jouer, mais aussi d’apprendre.

Conclusion – Les wargames : un levier éducatif puissant

Les wargames et jeux de rôles sont bien plus qu’un jeu : ils sont un outil éducatif puissant pour préparer des élèves à un monde complexe. C’est cette expérience que je propose de partager ici à travers ce jeu que je suis en train de mettre en place. Plusieurs parties ont été déjà faites, le jeu continue d’évoluer, d’être affiner pour répondre aux attentes. J’ai bon espoir de parvenir à un résultat efficace. Vous jugerez sur pièce.

Dans l’épisode 2 je présenterai les mécanismes du jeu et leurs finalités pédagogiques.